ファイルやフォルダのアクセス権設定、混乱していませんか?「ACLとACLE、一体 何が違うんだ?」「どちらを使えばいいのか分からない」「間違った設定をしてセキ ュリティリスクを高めたくない…」

もしあなたがそんな悩みを抱えているなら、ご安心ください。この記事は、 ACL(Access Control List)とACLE(Access Control List Entry)の決定 的な違いを、たった5分で完全に理解し、これからの設定ミスをゼロにする ためのロードマップを提供します。

この記事を読めば、あなたは自信を持ってアクセス権を管理できるようになり、 システムをより安全で効率的に運用できるようになるでしょう。もう、曖昧な知識で 設定に迷う必要はありません。さあ、一緒にこの重要な概念をマスターしましょう。

ACLとは何か?アクセス制御の「全体像」を理解する

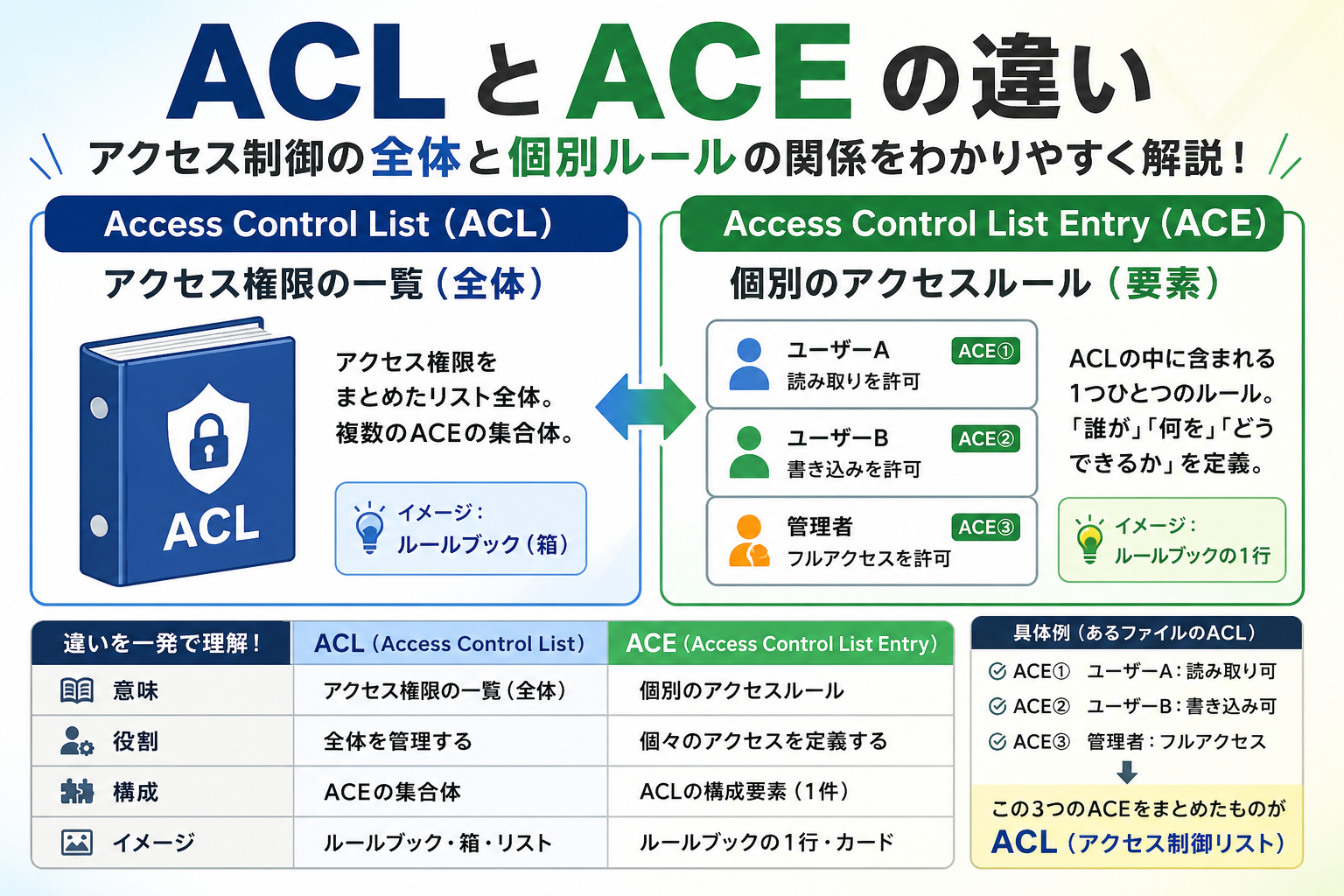

まず、ACLとは「Access Control List(アクセス制御リスト)」の略 であり、これはファイルやディレクトリ、あるいは他のシステムリソース に対して、「誰がどのような操作を許可されているか」をまとめたリスト全 体の概念を指します。

簡単に言えば、建物で例えるなら「この建物に入っていい人の一覧(リスト)」 のようなものです。

ACLの基本的な仕組み

ACLは、ユーザーやグループに対して、以下の3つの基本的な権限を付与すること ができます。

- 読み取り(Read – r): ファイルの内容を閲覧したり、 ディレクトリ内のファイル一覧を表示したりする権限。

- 書き込み(Write – w): ファイルの内容を変更・保存し たり、ディレクトリ内に新しいファイルを作成・削除したりする権限。

- 実行(Execute – x): プログラムファイルを実行した り、ディレクトリに移動したりする権限。

UNIX/Linux系のシステムでは、伝統的なパーミッション(所有者、グループ、そ の他のユーザーに対するrwx権限)に加えて、特定のユーザーやグループに対してよ り詳細な権限を設定するためにACLが利用されます。例えば、デフォルトのパーミッ ションではカバーできないような、「特定のユーザーAには読み取りと書き込み、グ ループBには読み取りのみ、そして全く関係ないユーザーCにはアクセスを拒否する」 といった複雑な要件に対応できます。

このACL自体は、複数の「ルール」の集合体として機能しま す。

ACLEとは何か?アクセス制御の「個々のルール」を理解する

次に、ACLEとは「Access Control List Entry(アクセス制御リストエン トリ)」の略です。これは、先ほど説明したACLを構成する個々の ルールや項目を指します。

再び建物の例で考えると、ACLが「この建物に入っていい人の一覧」だったのに対 し、ACLEは「○○さんは玄関から入っていい」「△△さんは勝手口からしか入れない」「 ××さんは警備室で必ずチェックを受ける」といった、リスト内の具体的な「 誰に、何を許可する(または拒否する)」という一つ一つの記述に当たり ます。

ACLEが示す「具体的な内容」

ACLEは、以下の要素を具体的に定義します。

- 対象(Principal): 誰に対してこのルールを適用するか (特定のユーザー、特定のグループなど)。

- アクセス権(Permissions): どのような操作を許可また は拒否するか(読み取り、書き込み、実行、削除、権限の変更など、より詳細な権限 )。

- タイプ(Type): 許可(Allow)するか、拒否(Deny)す るか。

- 継承設定(Inheritance): このルールが子オブジェクト (サブフォルダやファイル)に継承されるか否か、どのように継承されるか。

特にWindows環境では、ファイルやフォルダの「セキュリティ」タブを開いた際に 表示される一つ一つの「アクセス許可エントリ」が、まさにこのACLEに相当します。 ここでは、非常に詳細なアクセス制御が、それぞれのACLEによって実現されていま す。

ACLとACLE、決定的な違いとは?5分で完全理解の核心

これで、ACLとACLEの基本的な概念は理解できたはずです。それでは、両者の決定 的な違いを明確にし、あなたの理解を完全なものにしましょう。

1. ACLは「概念」、ACLEは「構成要素」

最も重要な違いは、その役割にあります。

- ACL(Access Control List): アクセス制御を行うため の「リスト全体の概念」そのもの。つまり、「アクセス制御をま とめたもの」という抽象的な存在です。

- ACLE(Access Control List Entry): そのACLというリ ストの中に含まれる、「具体的なルールや設定項目の一つ一つ」 。つまり、ACLを構成する最小単位の要素です。

例えるなら、レシピ本全体がACL、そのレシピ本に書かれてい る「卵を3個使う」「塩をひとつまみ入れる」といった一つ一つの調理指示が ACLEと考えると分かりやすいでしょう。ACLは複数のACLEによって 構成されている、ということです。

2. OSによる表現と使われ方の違い

この二つの用語の使われ方には、OS環境による特徴があります。

- UNIX/Linux系OS:主に「ACL」という用語が使われ、特定のファイルやディレクトリに対す るアクセス権の追加ルール全体を指します。個々のルールを「エ ントリ」と呼ぶこともありますが、ユーザーが意識する操作の単位はACL全体を操作 する

setfaclやgetfaclといったコマンドになります。具体例:

setfacl -m u:user1:rwx,g:groupA:r-x /path/to/file

このコマンドは、/path/to/fileに対する ACLを操作し、user1に読み書き実行、groupAに読み書き実行の権限を与えるACLEを追加し ています。ここで「ACLE」という言葉はコマンド上には直接現れませんが、u:user1:rwxなどが個々のエントリに相当します。 - Windows系OS:Windowsでは、ファイルやフォルダのアクセス権を「セキュリティ記述子 (Security Descriptor)」と呼び、その中に「DACL(Discretionary Access Control List)」や「SACL(System Access Control List)」といった ACLの概念が含まれています。

そして、ユーザーがGUI(プロパティのセキュリティタブ)やコマンド (

icaclsなど)で操作するのは、このDACLやSACLを構成する 個々のアクセス許可エントリ(ACLE)です。ここでは「ACL」より も「ACLE」という言葉や「アクセス許可エントリ」という表現がより具体的に使われ る傾向にあります。具体例:

Windowsのファイルプロパティの「セキュリティ」タブを開くと、「グ ループ名またはユーザー名」の欄に表示される各ユーザーやグループが「対象」であ り、その下にある「アクセス許可」のチェックボックスにチェックが入っている個々 の項目(読み取り、書き込み、フルコントロールなど)が、それぞれ個別の ACLEに相当します。

icacls "C:\folder\file.txt" /grant UserA:(R,W)

このコマンドは、file.txtに対してUserAに読 み取りと書き込みの権限を与えるACLEを追加しています。

3. 設定方法の視点から見た違い

どちらの概念もアクセス制御に関わるものですが、設定の際に意識する対象が異 なります。

- ACLの観点: アクセス制御全体として、どのようなポリ シーを設定するかを設計する際に用いられる、より抽象的な視点 。

- ACLEの観点: 実際に個々のユーザーやグループに対し て、具体的にどの権限を付与または拒否するかを定義する際の、より具体的 な視点。

つまり、ACLは「何を管理したいか」という目的であり、ACLEは「どのよ うに管理するか」という手段の具体的な表現なのです。

どちらを選ぶべき?ユースケースで考える

「ACLとACLE、どちらを使えばいいの?」という疑問に対する答えは、「 どちらか一方を選ぶものではなく、適切な状況で両方の概念を理解して使い分ける」 です。

UNIX/Linux環境の場合

基本的なユーザー、グループ、その他のパーミッションだけでは不十分で、特定 のユーザーやグループに対して細かな権限設定が必要な場合は、ACLの概念 を理解し、setfaclコマンドを使ってACLE(追加エ ントリ)を設定することになります。

- 例: 共有ディレクトリで、プロジェクトメンバー全員に は読み取りを許可しつつ、特定のチームリーダーにのみ書き込みを許可したい場合な ど。

Windows環境の場合

Windowsのファイルシステム(NTFS)では、もともと非常に詳細なアクセス制御が 可能です。ここで言うACLは、ファイルやフォルダに付与されたアクセス許 可ルールの集合体を指します。そして、あなたがGUIや icaclsコマンドで設定するのは、このACLを構成する個々の ACLE(アクセス許可エントリ)です。

- 例: 会社の共有フォルダで、部署ごとに異なるアクセス 権限を設定したり、特定の社員にのみ一時的にアクセスを許可したり、監査ログを記 録したりする場合など。

結論として、あなたが管理するOSの環境と、必要なアクセス制御の粒度 によって、意識すべき用語や操作方法が変わってくるということです。し かし、その根底にある「リスト(ACL)とその中の具体的なルール(ACLE)」という 関係性は変わりません。

設定ミスを防ぐための重要ポイント(手順も解説)

ACLやACLEの設定は、システムのセキュリティを左右する非常に重要な作業です。 設定ミスを防ぎ、「設定ミス0」を実現するために、以下のポイントを必ず守りまし ょう。

1. 現状のアクセス権を必ず確認する

変更を加える前に、対象となるファイルやフォルダの現在のアクセス権を正確に 把握することが不可欠です。

- UNIX/Linux:

getfacl /path/to/file_or_dirコマンドを使用します。 - Windows: ファイルやフォルダを右クリックし、「プロパ ティ」→「セキュリティ」タブを開くか、コマンドプロンプトで

icacls /path/to/file_or_dirを実行します。

現状を知ることで、意図しない変更や権限の上書きを防ぎ、問題発生時の復旧の 足がかりにもなります。

2. 最小権限の原則を徹底する

セキュリティの基本は、「必要最小限の権限のみを付与する」 ことです。誰に、何の権限が本当に必要なのかを慎重に検討し、余分な権 限は絶対に与えないようにしましょう。フルコントロールなどの強い権限は、本当に 必要な場合にのみ限定的に使用すべきです。

3. 継承設定を理解する(特にWindows)

Windows環境では、上位のフォルダのアクセス権が下位のフォルダやファイルに「 継承」される仕組みがあります。この継承の仕組みを理解せずに設定すると、意図し ない場所に不要な権限が付与されたり、逆に必要な権限が与えられなかったりする可 能性があります。

- 手順: Windowsの「セキュリティ」タブで、「詳細設定」 ボタンをクリックし、「アクセス許可の変更」ダイアログで「継承を無効にする」オ プションや、継承されたアクセス許可を「継承元からコピー」するか「このオブジェ クトから削除」するかを選択できます。

特に、トップレベルの共有フォルダを設定する際は、継承がどのように機能する かを十分に考慮し、必要に応じて継承を無効にするなどの対応を取りましょう。

4. テスト環境で検証する

本番環境に適用する前に、必ずテスト環境で設定が意図通りに機能する かを検証してください。実際に権限を付与したユーザーでログインし、ア クセスが許可されるか、拒否されるか、書き込みができるかなどを確認することが重 要です。これにより、本番環境でのトラブルを未然に防ぎます。

5. 定期的なレビューと監査

アクセス権の設定は一度行ったら終わりではありません。組織の変更、プロジェ クトの終了、担当者の異動などにより、適切なアクセス権は変化します。定期的にア クセス権の設定を見直し、不要な権限が残っていないか、セキュリティホールになっ ていないかを確認し、必要に応じて修正する「アクセス権の監査」 を習慣づけましょう。

まとめ:ACLとACLE、これで設定ミス0へ!

この記事では、ファイルやフォルダのアクセス制御において重要な「ACL」と「 ACLE」の概念と違いを詳細に解説しました。もう一度、要点をまとめましょう。

- ACL(Access Control List): ファイルやリソースに対 するアクセス権の「リスト全体の概念」。誰がどんな操作を許可 されているかを示す、抽象的なリスト。

- ACLE(Access Control List Entry): ACLを構成する 「個々の具体的なルールや項目」。リストの中の「誰に、何を許 可する(または拒否する)」という最小単位の記述。

- 違いの核心: ACLは「全体像」、ACLEは「その全体像を構 成する個々の詳細」。両者は密接な関係にあり、どちらか一方を選ぶものではなく、 アクセス制御の概念(ACL)を具体的なルール(ACLE)で実現します。

- OSによる表現の違い: UNIX/Linux系では「ACL」が操作の 中心となり、Windows系では「ACLE」や「アクセス許可エントリ」という形でユー ザーに提示されることが多い。

これであなたは、ACLとACLEの混同からくる設定ミスに悩まされることはありませ ん。この知識は、あなたのシステムのセキュリティと運用効率を格段に向上させる強 力な武器となります。

さあ、この知識を活かして、あなたのシステム環境で、いますぐアクセ ス権設定を見直しましょう。まずは現状確認から始めるのがおすすめで す。設定ミスゼロのセキュアな環境を構築し、安心して日々の業務に取り組んでくだ さい!